このページでは、1 つのリクエストに対して Teeem AI が内部で実行する 6 ステップのフローを説明します。 Teeem AI は 既存のシステムをそのままにして、情報と実行フローだけを接続します。新しい基幹システムも、データ移行も不要です。社員が普段使うツールから自然な言葉でリクエストすると、1 回の返答の中で次の 6 つのステップが動きます。Documentation Index

Fetch the complete documentation index at: https://docs.teeem-ai.com/llms.txt

Use this file to discover all available pages before exploring further.

6 ステップのフロー

入力 — 普段使っているツールからリクエスト

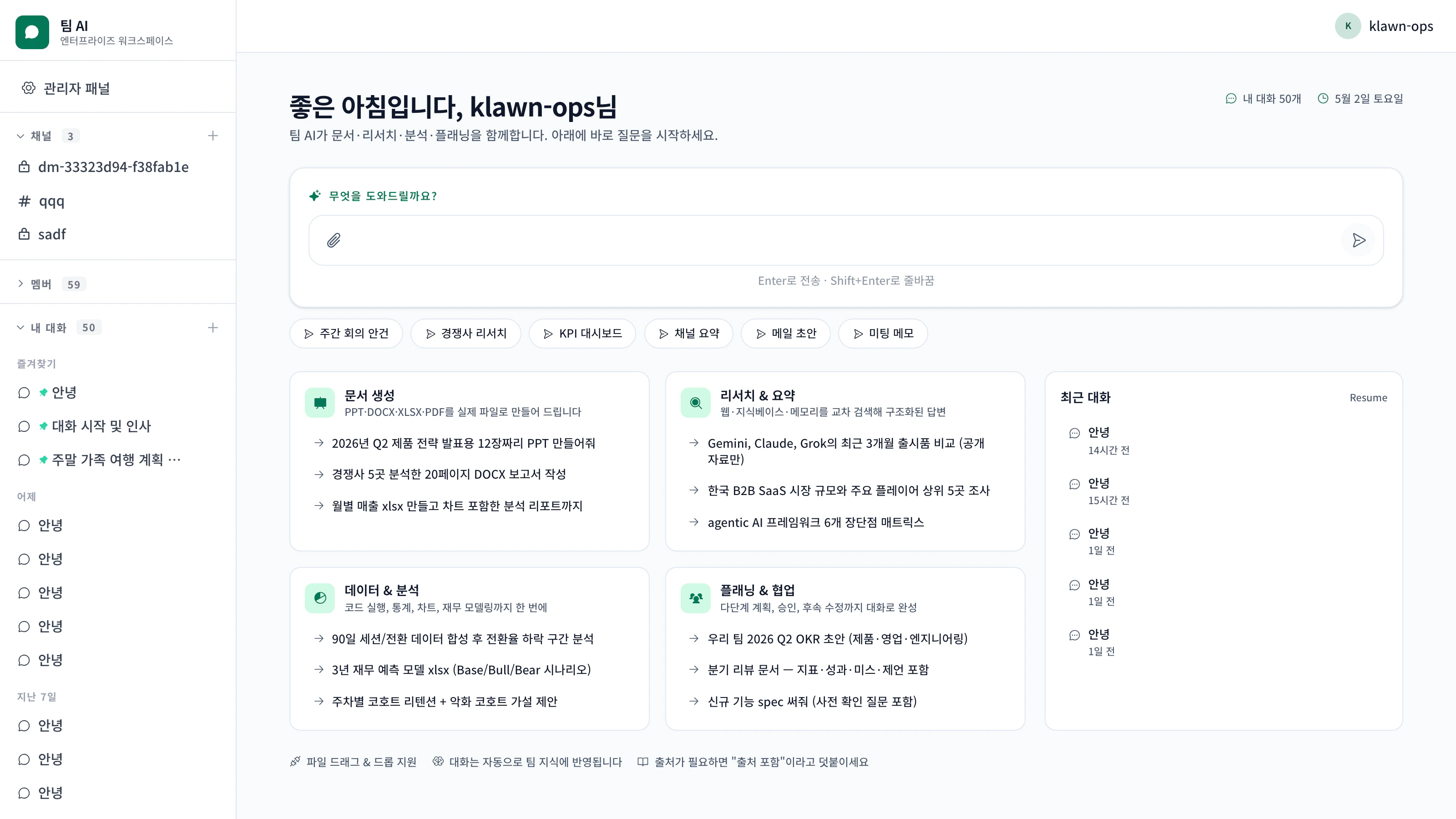

Slack のメンション、KakaoTalk のグループルーム、ウェブチャット、Microsoft Teams、社内ポータルからの REST 呼び出し。新しいツールを覚える必要はありません。Teeem AI はチャンネルを識別し、送信者を確認してから次のステップに進みます。

コンテキスト — 散らばった社内データを質問に集める

回答に必要な情報を各システムから収集します。

- ナレッジベース — 社内書類・ポリシー・レポートテンプレート

- 基幹・グループウェア — Douzone や Wehago の請求書・勘定・承認

- メール・カレンダー — 社員個人の Google または MS365(連携後)

- EC — Cafe24、Naver スマートストアの受注・在庫

- 社内アプリ — アプリパックのモデル(受注・在庫・タスクなど)

- 会話履歴 — 同じチャンネルまたはスレッドの過去のコンテキスト

インサイト — 変化点を浮かび上がらせる

データの一覧ではなく、Teeem AI は意味のある 変化点 を見つけます。例: 「先週の売上は 1,200 万円(前週比 −15%)。最も影響が大きかったのは取引先 A(−300 万円)。原因として配送遅延が疑われます。」このステップでよく使われるツール:

- 時系列分析(

forecast) - 閾値モニタリング(

alert_monitor) - 書類比較(

diff_documents) - データ分析(

analyze_data)

信頼層 — 機密データを守り、権限の範囲内で動く

返答を生成する前に、以下のチェックが行われます:

マスキングされた個人情報はユーザーへの返答の直前に正確に復元されます。

| チェック | 動作 |

|---|---|

| 個人情報マスキング | 10 種類の個人情報を LLM に届く前に自動マスキング |

| 権限確認 | 役割・属性ベースのアクセス制御でリクエストしたデータへのアクセスを確認 |

| プロンプトインジェクション対策 | 外部コンテンツ(メール・ウェブ・書類)内の隠しインジェクションをブロック |

| 出力リーク検出 | 返答に個人情報やシークレットが含まれていないか監視 |

| 承認ゲート | 機密性の高い操作(外部送信・支払い・一括ダウンロード)は人間の承認が必要 |

システム — 既存のシステムを置き換えずに接続する

回答の提供だけでなく、エージェントは権限の範囲内で 実際に作業を行います。

- 売上レポートの PPTX/PDF を生成して Slack チャンネルに添付

- HWP 形式の見積書を作成して承認後にメールで送付

- Douzone から税務請求書を Excel 出力

- Google Meet リンク付きのカレンダーイベントを作成

- 社内アプリにレコードを追加(例: 受注管理)

全体像

3 つの基本原則

システムはそのまま

既存の基幹システム・グループウェア・社内システムは 接続するだけ で置き換えません。

権限の範囲内だけ

データアクセス・ツール実行・外部送信は、すべて送信者の権限によってゲートされています。

記録に漏れなし

すべての操作が改ざん不可能な形で記録されます。5 年間保持。

次に読む

1 つの返答の中の 6 ステップ詳細

同じ 6 ステップが 1 つのメッセージの中でどう展開するかを詳しく見る。

引用と出典

回答の横に表示される出典カードの意味と使い方。