Teeem AI는 시스템은 그대로 두고, 정보와 실행 흐름만 연결합니다. 새 ERP를 도입하거나 데이터 마이그레이션을 할 필요가 없습니다. 직원이 평소 쓰는 메신저에서 자연어로 요청하면, 다음 6단계 흐름이 한 번의 응답 안에서 일어납니다.Documentation Index

Fetch the complete documentation index at: https://teeemai.mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

6단계 흐름

Entry — 팀원이 이미 일하는 곳에서 요청

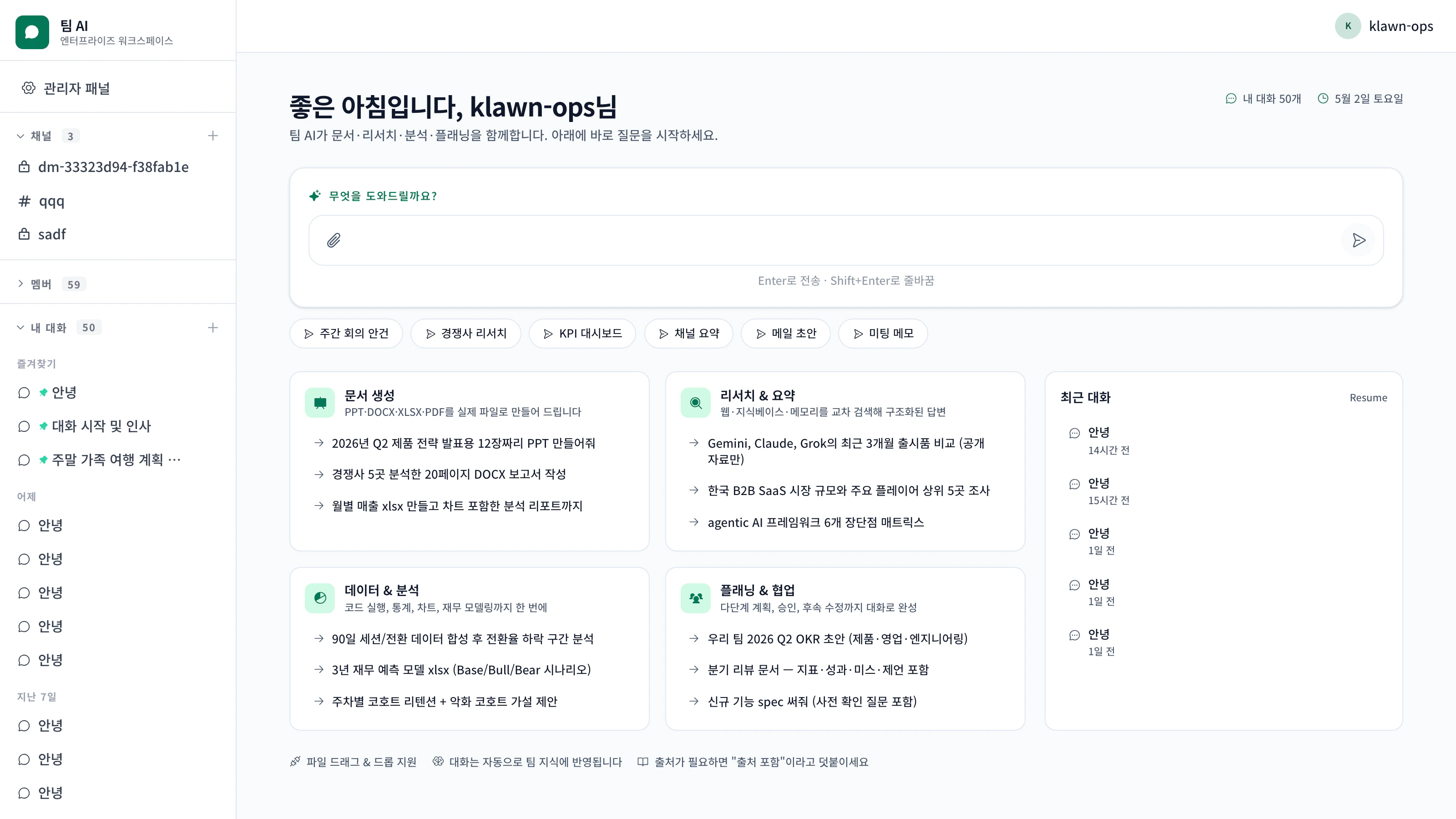

Slack 멘션, 카카오톡 그룹방, 웹챗, Microsoft Teams, 사내 포털의 REST 호출까지. 새 도구를 학습할 필요가 없습니다.Teeem AI는 채널을 식별하고, 발신자가 누구인지 확인하고, 메시지를 다음 단계로 전달합니다.

Context — 흩어진 회사 데이터를 직원의 질문에 모음

이 단계에서 Teeem AI가 답하기 위해 필요한 정보를 회사 데이터에서 모읍니다.

- 지식 베이스 — 사내 문서, 정책, 보고서 양식

- ERP / 그룹웨어 — 더존, 위하고에서 거래처·매출·결재 데이터 조회

- 이메일 / 캘린더 — 직원 본인의 Google·MS365 계정 (OAuth로 연결)

- 이커머스 — Cafe24, 네이버 스마트스토어 주문/재고

- 사내 앱 — App Pack에 정의한 모델(주문, 재고, 작업 등)

- 이전 대화 기록 — 같은 채널/스레드의 컨텍스트

Insight — 매출 변화·고객 리스크·업무 병목을 발견

데이터를 단순 나열하는 게 아니라, 의미 있는 변화 포인트를 짚어냅니다.예: “지난주 매출은 1.2억원으로 직전주 대비 -15% 입니다. 가장 큰 영향은 A 거래처(-3,000만원). 사유는 출하 지연으로 보입니다.”이 단계에서 Teeem AI가 사용하는 도구:

- 시계열 분석 (

forecast) - 임계치 모니터링 (

alert_monitor) - 문서 비교 (

diff_documents) - 데이터 분석 (

analyze_data)

Trust layer — 민감정보 보호 + 권한 안에서만 실행

답변이 만들어지기 전에 다음 검증이 일어납니다.

응답이 사용자에게 가기 직전에 마스킹된 PII가 정확하게 복원됩니다.

| 검증 | 동작 |

|---|---|

| PII 마스킹 | 주민번호·전화·계좌·이름 등 10가지 한국 PII가 LLM 도달 전 자동 마스킹 |

| 권한 확인 | 발신자가 요청한 데이터에 접근 권한이 있는지 RBAC + ABAC로 검사 |

| 프롬프트 인젝션 방어 | 외부 데이터(이메일·웹·문서)에 숨은 인젝션 시도 차단 |

| 출력 누설 방지 | 응답에 PII나 시크릿이 새는 것을 모니터링 |

| 승인 게이트 | 외부 발송·결제·대량 다운로드 같은 민감 작업은 사람의 승인 필요 |

Systems — 기존 시스템을 교체하지 않고 연결

답변에 그치지 않고 실행까지 갑니다. 권한이 있을 때만.

- 매출 보고서 PPTX/PDF 생성 → Slack 채널에 첨부

- 견적서 한글(HWP) 작성 → 거래처 메일 발송 (승인 필요)

- 더존에서 세금계산서 엑셀 내보내기

- 캘린더 일정 생성 + Meet 링크 발급

- 사내 앱(주문 관리)에 새 레코드 생성

한눈에 보기

핵심 원칙 세 가지

시스템은 그대로

기존 ERP, 그룹웨어, 사내 시스템을 교체하지 않습니다. 연결만 합니다.

권한 안에서만

데이터 접근, 도구 실행, 외부 발송 — 모두 발신자의 권한 안에서만.

기록은 빠짐없이

누가 언제 무엇을 했는지 변조 불가능한 로그. 5년 보관.

다음으로

에이전틱 워크플로우 (한 번의 응답 안에서)

위 흐름이 한 메시지에 어떻게 펼쳐지는지, 단계별로 자세히.

권한 모델 깊이 보기

RBAC + ABAC + IP 허용 + 도구 승인 게이트가 어떻게 결합되는지.